比较VPN协议: PPTP 对 L2TP 对 OpenVPN 对SSTP 对 IKEv2

虽说大多数的VPN加密技术都经过国家标准技术研究所进行认证和开发这点变得显而易见,但爱德华斯诺等的爆料却指出美国国安局多年来一直努力颠覆及破解这些技术某些程度上令人震惊。这肯定会引发像是”这些VPN技术真的那么安全吗?”这样的提问。为了寻找答案,我们决定终于是时候写这篇文章了。

在深入探讨涉及密码学,及探讨NSA对加密标准的攻击如何影响全世界数以百万计的VPN用户之前我们嫌疑以讨论VPN协议的关键区别及它们如何去影响使用者来开始。

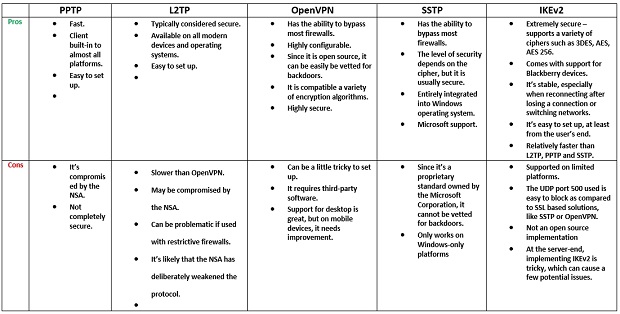

PPTP

由微软公司建立的联盟进行开发,这个点对点隧道在一个拨号网络上建立起一个虚拟专用网络,自推出以来就已经是专为VPN而设的标准协议。它是第一个由Windows支援的VPN协议,PPTP通过依靠多种认证方式,如最为常见的MS_CHAP v2来提供安全保护。

每一种能使用VPN的设备及平台都以设有PPTP作为标准,而因为它的设定相对简单,无论是VPN供应商或是企业都维持将它作为首选。另外,使用它只需要很低的电脑消耗量,让它成为其中一个速度最快的VPN协议。

然而,就算是现在一般都会使用128 -bit加密功能,但还是有相当多的安全漏洞,其中以未封装的MS_CHAP v2 认证的可能性最大。有鉴于此,PPTP能在两天之内就被破解。而虽说微软已经对此纰漏进行补丁,但是技术界的巨头本身都建议VPN用户使用SSTP或L2TP比较好。

由于PPTP那么不安全,那么破解PPTP加密功能几乎很定会是美国国安局的标准作业那就一点也不令人感到意外了。然而,更令人担心的是后者已经(或正在)解密大量的更久以前的数据,甚至是安全保护专家们都认为PPTP是个安全的协议的时候这些数据以应景被解密了。

好处

- 快速。

- 客户端内置于几乎所有平台。

- 容易设定。

坏处

- 受到美国国安局威胁。

- 不完全安全。

L2TP and L2TP/IPsec

二层隧道协议。不像其他的VPN协议,它没有为通过它的流量提供隐私保护或加密功能。因为这样,它通常会和一组被称为IPsec的协议一起施用来在数据被传输出去前进行加密,为用户提供隐私及安全保护。所以能和现代VPN服务兼容的设备及才做系统都内置了L2TP/IPsec。其设定和PPTP的一样快速简易,可是因为这个协议使用了UDP端口500,而这是一个很容易就会被NAT防火墙阻挡的目标,所以还是会出问题。因此,若是要和防火墙一起使用就需要进行端口转发。

IPsec加密功能没有重大的漏洞,若妥善使用还很安全的。然而,爱德华·斯诺登的爆料中就强烈的暗示这个协议也受到美国国安局的威胁。约翰·吉尔莫,电子前沿基金会的创办成员及安全专家就表示美国国安局有意图削弱这个协议的能力。再者,LT29/IPsec会封装数据两次,那是因为它相对不如以SSL为基础的方案那么有效率,因此会比其他的VPN协议功效稍微缓慢。

好处

- 可供所有现代的设备及操作系统使用。

- 容易设定。

坏处

- 比OpenVPN慢。

- 可能受到美国国安局的威胁。

- 与限制力强的防火请一起食用会有问题。

- 美国国安局极有可能已经削弱这个协议的能力。

OpenVPN

做为.一项相当新颖的开放资源技术,OpenVPN使用了SSLv3/TLSv1协议及OpenSSL资料库并结合了其他的科技,为用户提供可靠及强大的VPN服务方案。这项协议能高度进行配置并且最能在UDP端口上操作自如,可是它也能被配置来在任何端口上操作,让谷歌及其他相似的服务难以阻挡它们。

这个协议的最大优势就是其OpenSSL数据库支援各种加密运算,像是3DES、 AES、Camellia、 Blowfish、CAST-128等等,虽然VPN服务供应商几乎只使用Blowfish或AES这两种运算。OpenVPN内置128-bit的Blowfish加密功能。其实算是安全的设定,可是还有一些已知的弱点。

至于加密功能这方面,AES是市面上最新的技术而且被视为“黄金标准”。这单纯的是因为它没有已知的弱点,以至于甚至是美国政府及各机构都采用它来保护“安全”数据。与Blowfish相比它能更好的去处理规模较大的档案,这都有赖于它128-bit的模块大小,而Blowfish只有64-bit的模块大小所致。然而,由于这两者都是经过美国国家标准技术研究所认证的的密码,而这样的话现在它们广泛会被认为是一个问题,而究竟有什么问题,我们会在以下分解。

首先是,OpenVPN协议能多快执行取决于使用的是哪个等级的加密功能,可是一般来说都会比IPsec更快。虽说OpenVPN如今是大多数VPN服务会默认采用的VPN连接协议,可它并不是任何一种平台都会支持。然而,它可在大多数的VPN软件上受到支援,包括安卓或iOS软件皆是。

至于在设定这方面,相比 L2TP/IPsec 及PPTP它的就比较棘手,特别是在使用通用的OpenVPN软件的时候。你不只需要下载及安装客户端,还要额外的配置档案来进行设定。多个VPN服务供应商也因为经过制定的VPN客户端供应源而面对这样的配置问题。

然而,考虑所有因素及由爱德华·斯诺登提供的资料看来,OpenVPN既没有被美国国安局削弱了能力也没有受到他们的威胁。它也被认为说对美国国安局的攻击免疫,这是因为他使用了短暂的密钥交换。毫无疑问,无人能知美国国安局究竟有多大的能耐,可是,无路是数据或证据都强烈的现实OpenVPN再结合了强大的密码一起使用,就是唯一能被视为安全的VPN协议了。

好处

- 具备能跨越大多数防火墙的能力。

- 高度可配置。

- 因为是开放资源,所以可以轻松修正后门。

- 能使用各种加密功能运算法。

- 高度安全性。

坏处

- 设定起来有点棘手。

- 需要用到第三方软件。

- 桌面电脑支援做得好,可是流动设备的则需要改进。

SSTP

由微软公司在Windows Vista服务包1 内推介面世,安全套接字隧道协议现已可供SEIL、Linux及RouterOS使用,可是主要还是只能自Windows平台上操作。因为使用了SSL v3的缘故,让它能提与OpenVPN一样的优势,例如能防止NAT防火墙带来的问题,SSTP是一个稳定而且更容易使用的VPN协议,这特别是因为它能融入Windows操作系统的缘故。

然而,他是微软专利标准拥有的协议。在这个科技巨头与美国国安局有合作记录的同时,还有Windows设有内置后门的猜测,因此这些专利标注不会像其他标准一样能点燃那么多的信心。

好处

- 具备越过大多数防火墙的能力。

- 安全标准取决与密码,但一般来说是安全的。

- 能完全融入Windows操作系统。

- 微软支援。

坏处

- 因为是专利标准是由微软公司持有,因此不能修正后门。

- 只能在Windows平台上操作。

IKEv2

是一个以IPsec为基础的隧道协议,因特网密钥交换第二版由Cisco及微软共同开发,并融入Wiondos7及更新的平台。他提供了能与Linux及其他各种平台可兼容及开发开放资源的实现方案,而且支援黑莓设备。

被微软公司称之为VPN连接的它,擅长于在互联网暂时中断时自动重新建立VPN连接。流动设备使用者最能从IKEv2中受惠,那是因为它所提供的流动及多归属协议让它在切换网络使用时极有灵活性。另外,它也非常适合黑莓设备用户使用,那是因为IKEv2是几个少数VPN协议当中能支持黑莓设备的协议。虽然IKEv2与IPsec比较的话只能在较少的平台上使用,但在稳定度、安全性及性能表现上其实都与其不相伯仲。

好处

- 极度安全--支援各种密码如3DES、 AES、 AES 256等。

- 支援黑莓设备。

- 稳定,特别是在连接中断或者是交换网络使用时更是如此。

- 容易设定,至少从用户终端是如此。

- 比 L2TP、PPTP 及 SSTP相对更快速。

坏处

- 支援平台有限。

- 为基础的方案像是SSTP或OpenVPN而较容易被阻挡,因为使用UDP 端口500。

- 不是开放资源实现方案。

- 在非伺服器终端施用IKEv2比较棘手,能导致一些潜在问题。

问题

为了了解加密功能,你需要掌握我们将要在以下讨论的几个主要概念。

加密密钥的长度

确定需要多少时间去破解密码最粗糙的方式就被称为密钥长度,也就是在密码中所使用的1及0所组成的原始数。同样的,穷举密钥搜索(或暴力攻击)是攻击密码最粗鲁的方式,也就是你去尝试每一个可能的密码组合直到找到对的为止。在密钥长度的这方面,VPN服务供应商使用的加密等级是在128-bit或256-bit之间。更高等级的就用来进行数据认证及握手,可是这就意味着256-bit的加密就比128-bit的更好了吗?

好,为了找到正确的答案,我们来对一些数字进行透析:

- 欲可靠的破解128-bit的密钥密码,需要3.4x10(38)次操作。

- 欲可靠的破解256-bit密钥密码,与128-bit的密钥密码相比,它需要2(128)倍的计算能力。

- 暴力破坏一组256-bit的密码需要3.31 x 10(65)次操作,几乎等于宇宙原子的总数。

- 富士通 K,2011年世界上最快速的超级电脑,拥有高达10.51 的Rmax速度每秒运转次数。根据这样的数目,蛮力破解128-bit的AES密钥大概需要花上十亿年的时间。

- 天河二号,2013年世界上最强大的超级电脑,拥有高达33.86 的Rmax速度每秒运转次数。这几乎比富士通 K要快上三倍,蛮力破解128-bit的AES密钥就大约需要三十亿年的时间。

一直到爱德华·斯诺登最新爆料公诸于世之前,人们普遍上认为128-bit的加密是不能用蛮力来破解的,而且还能保持加密好几百年甚至更长的时间。然而,有鉴于美国国安局在手上掌握了大量的资源,导致全世界多个专家及系统管理者去升级他们的密码长度。值得一提的是美国政府使用了256-bit的加密功能去保护他们的敏感数据资料(128-bit是用来应付例常的加密需求)。就算是使用了AES这个方法,还是能造成几个问题。

密码

密码就是进行加密时使用的数学运算法,而弱的运算法对于骇客来说就很脆弱,能让他们轻易的就破解加密。到目前为止,Blowfish及AES可能是最用户在VPN中最常见的密码。此外,RSA是用来加密及解密密码的密钥,并使用SHA-1及SHA-2来以散列函数的形式去认证数据资料。

然而,如今AES广泛为认为是最安全的VPN密码,以至于由于美国政府也采用它,让它如预料般大大的增加了可靠度及知名度。然而,我们却有理由相信这样的信念有可能是错误的。

美国国家标准与技术研究所(NIST)

全都是经过美国国家标准与技术研究所(NIST)认证及开发的,这个组织以美国国安局在密码开发商合作密切。如今既然我们已得知美国国安局做出系统化的努力去建立或削弱加密标准的内的后门,那对NIST的计算法的诚信度冒起疑问这点确实是说得过去的。

虽然NIST一直都否认有做任何亏心事(例如故意削弱加密水准)而且还通过邀请人们参与他们与水准有关的加密功能开发来提升普罗大众的信心,可是纽约时报却告发了美国国安通过扰乱公共发展进程,或引入不可检测的后门来削弱算法规避NIST所批准的加密功能标准。

在2013年九月,在客户被RSA安全部私下通知近视使用特定加密运算法,因为它们都有美国国安局故意设计的漏洞之后,大众不信任的感觉就更加升温。

再说,由NIST开发的Dual EC DRGB的加密标准多年来一直被认为不安全。以至于在2006年为荷兰科技大学所注意。然而,除却这些由NIST导致的忧虑,业界还是只能不情愿的去遵从这个标准,主要是因为事实上遵循NIST的标准是取得美国政府合约的要求。

考虑到NIST所设的标准遍布世界各地,充斥商业领域及依赖隐私保护的工商业,例如VPN行业时,这一切就让人不寒而栗。因为各方面都依赖这些标准,所以加密领域内的专才也一直在不情愿的去应付这个问题。而Silent Circle是唯一一家决定关闭其Silent Mail服务而不是向美国国安局妥协的公司,在2013年11月宣布自己退出NIST所设立的标准。

多亏了这一家规模小却革新的VPN服务供应商解决了这个问题,而LiquidVPN也开始对非NIST密码进行测试及实验。然而,我们知道正朝这方向前进的只有这些VPN服务供应商。因此,知道那一天的到来之前,你还是要充分利用256-bit AES加密功能这个目前市面上可找到的最佳加密功能了。

美国国安局对RSA密钥加密展开攻击

其中一个爱德华·斯诺登的最新爆料就指出一个代号为“Cheesy Name”的计划已展开,用来挑出被命名为”证书“的加密密钥,并存在被政府通信总部(GCHQ)破解的风险。这也强烈的表示说一般来说通过1024 -bit加密保护的“证书”,比我们所想的还要脆弱,能轻而易举的被解密,甚至过程比政府通信总部及美国国安局所预计的好要更快些。一旦被解密,所有过去及未来的交换都会受到威胁,并能通过使用固定的专用密钥来解密全部的数据。

结果,各种形式的依赖短暂密钥及证书的加密功能呢个肯定会瓦解,包括TLS及SSL。这对整个HTTPS流量会造成巨大的影响。然而,还是有好消息的。使用了暂时密钥替换的OpenVPN就不受影响。为什么?这是因为每一次交换都会产生新的密钥,因此不会让证书有机会建立信任。

就算是有人取得了证书的密钥,解密通信基本上也不可行。使用中间人攻击虽可能将OpenVPN连接作为目标,可是需要指定标靶加上专用的木要才能造成威胁。由于政府通信总部及美国国安部能仆街1024-bit 的加密的消息已经公诸于世,好几家的VPN服务供应商已经将他们的加密功能提升到2048 -bit,甚至是 4096-bits了。

完全前向保密

更多的好消息是,假如网站开始实施完全前向保密系统,也就是在每一次环节都建立一个独特及全新的专用加密密钥的话,这样的解决方案,甚至对TLS及SSL连接来说也并不那么困难。可惜的是,目前也实施完全前向系统的主要互联网公司也只有谷歌而已。

做为这篇文章的总结,我们想要你跟随爱德华·斯诺登的至理名言就是,加密的工作及加密系统应该是实现来强化安全保障的。所以,你应从这篇文章得到什么?简单啊!那就是OpenVPN是最安全的协议而VPN服务供应商应继续强化他们的实行措施。倘若供应商也开始原理NIST设立的标准的话那就太棒了,可是我们肯定还需静待这一天的来临。

- .PPTP极为安全。但已经受到了美国国安局的威胁,甚至连微软都摒弃了它,这也是为什么应该完全避免使用它。虽然你可能会被他的扩平台兼容特性及便于设定的优点所吸引,但要提醒你的是用户能通过使用L2TP/IPsec来得到同样的优势及相对更高级的安全保护。

- 至于非关键使用这方面,L2TP/IPsec是最适合你的VPN方案,即便是它严重被美国国安局削弱及威胁。但是,倘若你正在寻求不需要额外软件就能快速的进行的VPN设定的话这个协议还算有用,尤其是对于对OpenVPN的支持保持不一致的移动设备更是如此。

- 除却需要在所有平台上下载及安装第三方软件这点之外,OpenVPN毫无异议是能满足你全部需求的最佳VPN协议。它快速、安全、可靠,虽然设定起来可能要多花一点时间,但是能为在你上网时为你提供物有所值的安全及隐私保护。

- 倘若联同开放资源措施一起使用的话那IKEv2也是快速安全的协议,也别对那些珍惜它在连接中断后会自动连接的功能的用户来说更是如此。此外,因为它是少数几个支援黑莓设备的VPN协议之一,所以明显的会是你能拥有的唯一最佳选择。

- SSTP为使用者提供和OpenVPN连接近乎相同的优势,然而,仅供Windows平台使用。因此,你会发现它能比其他的VPN协议更能融入Windows的操作系统之中。可是,因为这样的限制也在成VPN服务供应商对它的支援有限,而且因为微软和美国国安局拥有密切悠长的合作关系,所以我们并不信任SSTP这一个协议。

.

总而言之,尽可能应该一直使用OpenVPN,而至于流动设备,IKEv2是一个很好的选择。要寻求快捷的方案,L2TP能证明自己游刃有余,可是考虑到OpenVPN已经提升自己能够让流动设备使用,在所有其他协议中我们还是比较推荐大家使用OpenVPN。

请评论如何改进本文。 您的反馈很重要!