DNS和IP泄漏間有何差別?(及如何阻止)

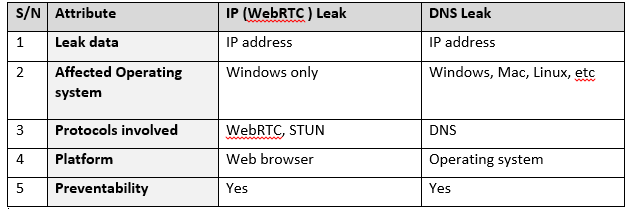

基於隱私的顧慮及其他相關理由,有些網路使用者偏好使用VPN服務,以在上網時掩飾他們真正的IP位址及加密他們的數據。然而,若是您的個人數據因為一項獲多項安全疏失而洩漏,這些目標都將幻滅。您的VPN可能藉由兩項主要方式泄漏您的個人數據或IP位址:DNS泄漏和WebRTC (IP) 泄漏。

什麼是DNS泄漏?

如果您使用過網路,您很可能也在不知情的狀況下接觸過網域名稱系統(DNS)。DNS維護一個網域名稱數據庫(像是vpnmentor.com)並將他們翻譯成對應的數值(網路協議或IP)位址,以便在網路上定位來源。他們等於是網路上的電話簿。

網域名稱僅供人為使用,電腦只能理解IP位址形式中的數字(168.212.226.204),而人類則可能不容易記住(所以需要有DNS)。每當您為了尋找一個網頁而訪問一個網站,您的電腦會聯絡您的網路服務供應商的DNS伺服器,以搜尋該網站的IP位址。當您使用像是VPN的隱私服務時,您的電腦通常會聯絡您的VPN伺服器以要求DNS服務,而不是您的網路服務供應商的DNS。

這是怎麼發生的?

儘管您使用VPN服務以試圖掩飾您的活動,有時一個安全上的疏失會將DNS要求傳送至您的網路服務供應商的DNS伺服器。這樣的疏失被稱為DNS泄漏。其是由您的電腦在已制定的VPN通路外寄送未經加密的DNS要求所導致。這個疏失起源於操作系統內在缺乏通用(集體)DNS的概念。每個網絡介面都可能有自己的DNS,而且 – 在各式各樣的情況下 – 系統會忽略預設的途徑及您的VPN服務的DNS設定,直接將DNS要求寄送至您的網路服務供應商或其他第三方供應商(請看下圖),因而導致泄漏。

該疏失致使網路服務供應商或竊聽者可以看見使用者可能造訪的網站。當您使用VPN並發現您真正的IP位址被泄漏,這表示您的DNS要求正被轉送至您的網路服務供應商,而非您的VPN供應商。某些網路服務供應商甚至執行一項名為「透明DNS代理」的技術,可有效地迫使您的電腦使用他們的DNS服務來進行所有DNS搜尋,縱使您變更您的DNS設定結果亦然。

什麼是WebRTC (IP)泄漏?

2015年,一名安全研究人員,丹尼爾·羅斯樂,張貼公告披露一項允許竊聽者利用一個內建於許多網路瀏覽器、名為網頁即時通訊 (WebRTC) 的特殊界面(API)程式,來揭露使用者真實的IP位址,就連連接至VPN的使用者也不例外。WebRTC通常被用於位在不同網絡中的電腦,以便瀏覽器與瀏覽器間的通訊、P2P檔案分享、語音及視訊電話等。

這是怎麼發生的?

只要幾行程式語言就能矇騙WebRTC,致使其藉由與一個名為STUN(NAT對談穿越應用程式)的網路伺服器通訊來揭露您真實的IP位址。STUN伺服器允許在您內部網絡的電腦和載具找到他們的公開IP(網路)位址。VPN也使用STUN伺服器來將您的內部網絡位址翻譯成公開網路位址,反之亦然。為了達成此目標,STUN伺服器透過連線持有一個同時包含您的VPN網路(IP)位址及您的當地內部IP位址的數據庫。

此泄露與您的VPN安全無關,但與您的瀏覽器中的WebRTC漏洞有關。當您瀏覽器中的WebRTC接受一個來自STUN伺服器的要求,會寄回一個同時顯示您的私人(內部網絡)及公開(網路)的IP位址和其他數據給STUN伺服器。

這些基本上就是使用者真實IP位址的要求結果,可以藉由一個名為JavaScript的小程式來獲取。要達成此目的的唯一必要條件是瀏覽器中的WebRTC及JavaScript程式的支持。如果您的瀏覽器上有WebRTC,其通常會接受STUN的要求並回應STUN伺服器。

說到底,沒有系統是完美的;沒隔一段時間就會出現缺失。正因如此使用一個會在問題出現時積極應對且信譽良好的VPN供應商相當重要。確保您測試您的VPN的抗漏性並按部修復缺失。

请评论如何改进本文。 您的反馈很重要!