IP泄漏-如何检查你的VPN是否有好好操作

你可能会认为通过使用一个知名且领导市场的VPN方案就能确保自己的IP地址及线上活动就会保持隐秘了。遗憾的是,就是是最昂贵及最精细的VPN服务也不能让你免于由你的浏览器或操作系统引起的IP泄漏情况。为了能确认你的信息及身份确实安全的被保密起来,你就需要检查你的系统没有IP漏洞或DNS泄漏的情况,并在测试出有这样的情况后停止它继续被泄漏出去才行。

DNS和IP泄漏解析报告

每一个在网络上的设备,包括互联网都具备一个独有的身份辨识器--那就是IP地址(你能使用这个工具检查你的查出你的IP地址)。为了能让私服其保存不止一个网站,并让使用者能更轻松的去通过输入文字而不是数字来去访问这些网站,DNS(域名服务)伺服器就会将一串文字(地址)翻译成数字值(IP地址)及在伺服器上不同的档案夹。

.当你试图去访问一个特定网站的地址时,你的浏览器就需要将网页的网址翻译成数组辨识器(IP地址)以及特定伺服器上的目的地档案夹。之后就会向DNS伺服器传递能回返该档案的有效目的地的请求,然后再进行加载。这样的过程就被称为DNS解析。

由于浏览器和操作系统(包括浏览器配置,本地DNS服务器,HOSTS文件,Netbios等)的优先级,DNS服务器被选择用于解析。这样分层去选择伺服器的过程在讨论到IP隐私及安全性时是很重要的。

.在使用虚拟专用网络(VPN)来保障你的连接的安全时,DNS应会在你的VPN服务供应商在进行伺服器配置时发生。可惜的是,并非每一次都情况如此。

在不同的服务器上执行DNS解析时,是可以确定DNS解析请求源自的IP地址 - 您的IP地址。因此,使用VPN服务来获取在线的匿名性及隐秘性就变成徒然。同样的,假如有第三方能窃取你的DNS请求的话( 想一想中间人袭击),就算你使用一个为自己量身定制(而且安全)的DNS伺服器他们也还是能截取你的信息。要防范此情况的其中一个办法就是使用DNSCrypt,将来自系统一直到DNS伺服器的流量都加密起来即可。然而,这样并不能保护你的IP地址不泄漏出去。

如何能侦查出泄漏

在我们讨论泄漏的导因以及种类形式之前,了解如何检查你的系统是否有漏洞是很重要的。

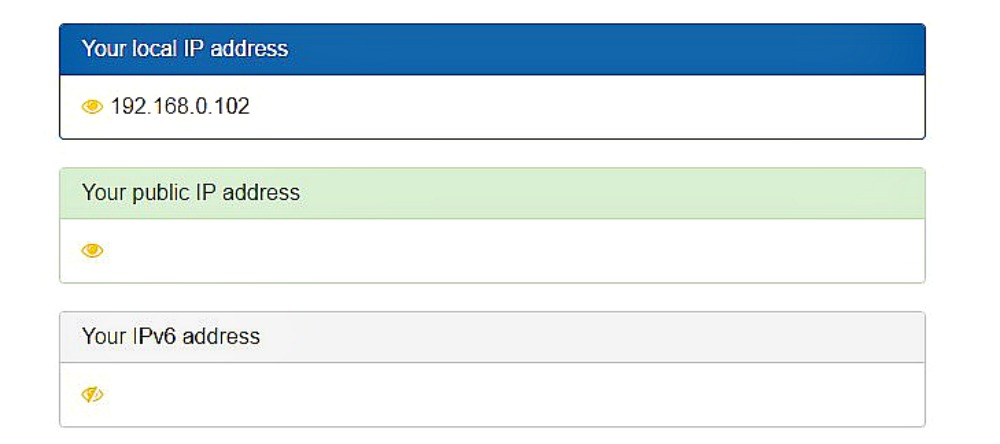

在线上有很多网站及服务能用来很快的测试出你的系统是否正在泄漏你的DNS流量或IP地址。假如你没有合用的IP泄漏测试工具,你可以使用我们的IP泄漏测试工具来检查你的链接的安全性

无论你使用的是什么工具,步骤都是几乎一样的:

- 中断你的VPN客户端连接并将你的网络浏览器指向接受测试的网站。

- 将以显示出来的你的公共IP及DNS伺服器记录下来。

- 连接你的VPN客户端并前往同一个网站。确保你刷新网页即可。

一旦和VPN服务连接上,网站就应该不会再显示你之前记录的IP及DNS伺服器地址。若是还会这样的话,你就遭受了系统隐私漏洞的状况。

如你在以下的荧幕截图看到的那样,因为在公共IP地址的部分没有任何显示,就能放心的说我的IP及DNS信息是安全的。

然而,若是你已经使用我们的IP泄漏探测工具测试你的VPN连接并发现你的VPN并没有将你的网络使用记录隐藏的很隐秘的话,那么下列就是最常见泄漏隐私的导因(以及修补方案)。

1.浏览器IP泄漏

.最常见的IP泄漏导因就是使用WebRTC的浏览器漏洞。WebRTC是能让网络应用程式(如聊天及P2P档案分享)在不需要使用任何安装好的衍生程式或插件就能操作的API。可是它是有瑕疵的。

支援WebRTC的浏览器-如Chrome及火狐-都是使用STUN(Session Traversal Utilities for NAT)伺服器来取得外部网络地址。一个想要知道你的真实IP地址的网站可以很容易地隐藏一段Javascript代码,向这个STUN服务器发出UDP请求,然后将这些请求路由到所有可用的网络界面。

在这样的情况下,无论是的真实IP地址还是VPN IP地址都会曝露出来,而将这样的代码嵌入到一个无辜的网站中是非常容易的。让情况更糟的是,因为这样的请求都和典型的HTTP请求不一样,开发者单机不能侦测到他们也因此浏览器插件就不能可靠的阻挡这样的泄漏(就算是他们打广告声称自己有这样的能力)。

有两种方法来避免WebRTC将你的隐私坡路在风险之中:

- 设置适当的防火墙规则,阻止在建立的VPN连接之外进行的请求

- 停止使用WebRTC支援的网络浏览器。你能查阅你的浏览器设定,又或者就谷歌搜索“如何停止使用 WebRTC”。那里不乏教程及指南可帮助你。

2. 从VPN发生的IP地址泄漏

就算是使用着活跃的VPN连接,你也决不能依赖由你的互联网服务供应者所提供的DNS伺服器,这是因为这样做会让你的隐私安全曝露在风险之中。你能尝试使用公共的DNS伺服器,像是由Google提供的那一种,可是假如你正付费使用着一项VPN的服务配套,就没有理由不在专用服务器上包含安全的DNS解析。

另一个情形是在你的VPN服务不支援IPv6时,你的VPN服务供应商会是泄漏的始作俑者。使用了32比他寻址的IPv4协议,就能让世界上多达 2^32部设备接收独特的公用IP地址。随着互联网空前的增长,我们开始没有足够的地址能使用,所以IPv6就面世了。他使用128比他的寻址让可用的IP地址数量如今达到2^128 这样更高的数量。

可惜的是,全世界适应较新的IPv6协议的速度一直都太缓慢。一些主要网站支持这两种协议,并根据客户端系统提供适当的渠道。这些问题就在VPN服务供应商不支援IPv6,与其处理问题却只是盲目的将其置之不理而发生的。

在使用这样过时的VPN服务时,只支援IPv4的网站就能使用VPN服务来安全的访问。可是,多余支援Ipv6的网站来说,这样的VPN连接就无法传达请求,这样的话你的浏览器就会在你的VPN服务以外发送一个明确的文字(未加密)请求。就这样任由你的真实IP地址被曝露出去。

为了阻止IP地址通过VPN服务泄漏,确保你做好以下的举措:

- 使用提供专用DNS伺服器及内置DNS泄漏防护功能的VPN服务。

- 使用支持IPv6的VPN,或者至少有一种为此提供某种解决方法(如在您的操作系统中禁用IPv6)。

- 手动停止使用操作系统内的IPv6。你能在网上找到各种指南教导你如何在各种设备上这么做。

3. 从操作系统发生的DNS泄漏

正如喜爱与微软的产品的人与厌恶它的都是一样那么多,现实就是大多数人还是会是用Windows做为他们主要的桌面计算机操作系统。然而,当你在Windows系统上使用VPN时还是必须得注意一些细节。

DNS解析会在任何操作系统上以一种特定的分层形式去完成。按照顺序第一个就是主机档案,也就是你能制定DNS映射之处。假如这些都不能使用的话,操作系统就会使用网络连接去配置DNS伺服器,而且若是它们还是无法解决处理被请求的网址的话,这项请求就会被发送到Netbios去。这么一来如果最高优先级的DNS服务器能够解决请求,Windows就不用咨询其他的伺服器来解决了。

就Windows 10 的情况来说,请求都会发送到所有可使用的网络适配器以及任何一个首先回应的DNS伺服器那里,并将你的浏览器指向它的目标网址。这样就意味着就算你连接至VPN服务,DNS解析请求可能还是会去向你的互联网服务供应者那里,让你完全漏洞百出。

在Windows系统使用VPN服务需要做的另一项考虑就是关于IPv6的问题,也就是我们在上面所讨论过的。Windows使用Teredo隧道来支援还是使用IPv4网络而且没有原装IPv6支援的主机去支援IPv6的操作。为了避免这种形式的泄漏,请采取下列步骤:

- 停止使用Teredo隧道

- 通过停止使用在群体政策编辑器当中的智能多宿主名称解析来关闭Windows 10 最优化。请注意Windows 10家庭基本版没有编辑组策略的选项

为了确保你的IP地址及DNS流量是真的隐秘而安全,VPN就是做好的问题解决方案。可是,他们都不是天衣无缝的,而且定期的去检查他们的效力是很重要的,而不是盲目的依赖VPN服务经销商。

防止VPN泄露——使用经得起测试的VPN

我们测试了数百款VPN,考察了安全性、速度以及泄露情况。我们可以很自信地说,本表中的VPN不会发生泄漏,不会至您于危险之中(点击查看完整列表)。

请评论如何改进本文。 您的反馈很重要!